Je me suis récemment rappelé d’un cours que j’avais suivi lorsque j’étais étudiant. Ce cours portait sur les vulnérabilités zero day. À cette époque, je ne savais absolument pas ce que c’était.

Aujourd’hui, je suis sûr que d’autres personnes se trouvent dans la même situation. C’est pourquoi j’ai décidé d’écrire cet article pour expliquer les vulnérabilités zero day.

Qu’est ce qu’une vulnérabilité 0-day ?

Une vulnérablité 0-day est une faille de de sécurité dans un logiciel ou un matériel que les développeurs et les fournisseurs ne connaissent pas encore.

D’ailleurs, le terme « zero day » signifie que les développeurs n’ont eu aucun jour pour corriger la faille avant qu’elle ne soit exploitée par des hackers.

Pourquoi les attaques zero day sont-elles dangereuses ?

Les attaques 0-day se produisent sans avertissement. Cela les rend très difficiles à détecter et à prévenir. Elles peuvent causer des dommages importants, comme permettre l’accès non autorisé à des systèmes, voler des données sensibles et installer des logiciels malveillants. En plus, ces informations se vendent très cher sur le marché noir. Les attaquants trouvent souvent ces vulnérabilités très lucratives.

Exemples historiques

Voici quelques attaques célèbres qui ont utilisé des vulnérabilités zero day :

- Stuxnet (2010) : Ce ver informatique a ciblé les systèmes de contrôle industriel en Iran en utilisant plusieurs vulnérabilités zero day.

- Aurora (2009-2010) : Cette série d’attaques, attribuées à des acteurs chinois, a visé des entreprises américaines comme Google, exploitant des vulnérabilités dans Internet Explorer.

- Vulnérabilité zero day de Chrome (2021) : En 2021, Google Chrome a été ciblé par une série de menaces zero day, nécessitant des mises à jour urgentes. La faille provenait d’un bug dans le moteur JavaScript V8.

- Zoom (2020) : Une vulnérabilité sur la plateforme de vidéoconférence Zoom permettait aux cybercriminels d’accéder à distance au PC d’un utilisateur exécutant une ancienne version de Windows.

- Apple iOS (2020) : Le système d’exploitation iOS a subi au moins deux séries de vulnérabilités zero day, dont une permettant aux cybercriminels de compromettre les iPhones à distance.

La vente de 0-day sur le marché noir

Selon Orange Cyberdefense, les vulnérabilités 0-day sont devenues une marchandise précieuse sur le marché noir. Les cybercriminels, hackers, et certains gouvernements achètent et vendent ces failles à des prix élevés, facilitant les transactions via le dark web qui assure l’anonymat. Ce marché lucratif met en lumière l’importance de la sécurité proactive pour prévenir ces menaces. Pour plus de détails, je vous conseil de consultez cet article de Orange Cyberdefense.

Mais pour les plus fainéant, voici un petit résumé de l’article :

Pourquoi acheter des 0-day ?

Les 0-day sont achetées pour exploiter des failles non corrigées, permettant des attaques ciblées et furtives avant que les correctifs ne soient disponibles. Ces vulnérabilités offrent un avantage stratégique aux attaquants.

Qui vend les 0-day ?

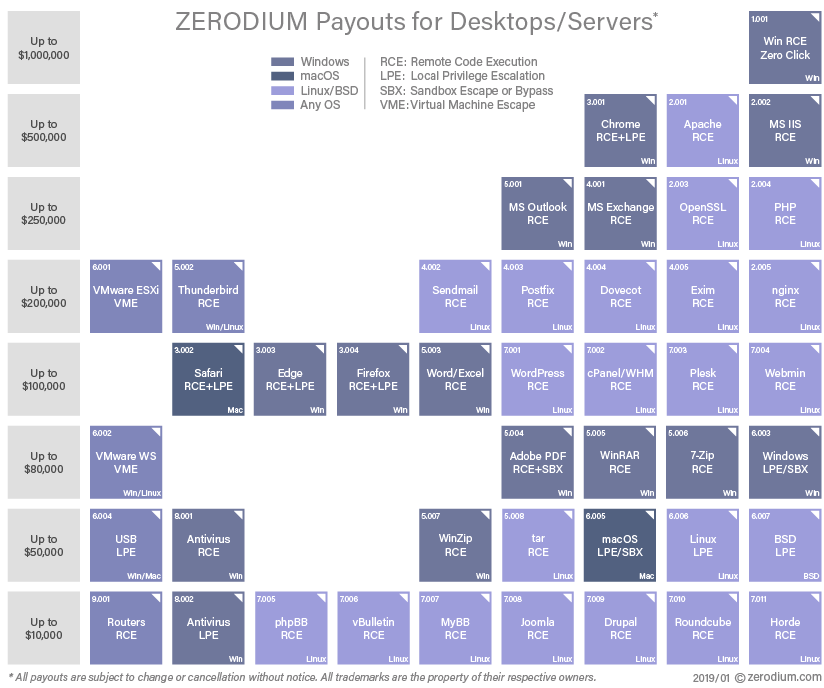

Plusieurs sociétés privées se sont spécialisées dans la vente de 0-day. Un exemple notable est Vupen, fondée par Chaouki Bekrar en 2004, qui a évolué pour devenir Zerodium en 2015. Zerodium se présente comme « la principale plateforme d’acquisition d’exploits » et paie entre 5000 et 2 millions de dollars pour chaque 0-day exploitable. Ils proclament offrir les récompenses les plus élevées du marché.

Est-ce que c’est légal ?

La légalité de la vente de 0-day varie selon le contexte et les juridictions. Dans certains cas, comme les programmes de bug bounty, cela est légal et encouragé pour améliorer la sécurité des systèmes. Cependant, la vente sur des marchés noirs ou pour des activités malveillantes est illégale et contraire à l’éthique.

Rôle du bug bounty

Les programmes de bug bounty offrent une alternative légale pour découvrir et signaler des vulnérabilités. Ils permettent aux chercheurs de monétiser leurs découvertes tout en aidant les entreprises à renforcer leur sécurité.

Se protéger contre les vulnérabilités 0-day

Parfois, les particuliers et les entreprises négligent de mettre à jour leurs systèmes et logiciels. Ne laissez pas cela vous arriver. Soyez proactif et surveillez les nouvelles versions, mises à jour et correctifs disponibles. Et surtout, installez un logiciel de sécurité complet pour vous protéger contre les menaces connues et inconnues.